アプリケーションプログラミングインターフェイス(API)は、異なるソフトウェアアプリケーション間の橋渡しとして機能し、データのシームレスな通信と共有を可能にする。 それらはソフトウェアコンポーネントがどのように相互作用するべきかの方法とプロトコルを定義し、開発者が多様なシステムと機能を統合することを可能にする。

APIは、企業が効率性を高め、イノベーションを促進し、デジタルリーチを拡大するために役立つため、現代のテクノロジーエコシステムにおいて不可欠である。 APIは多様なアプリケーション間の相互運用性を促進することで、プロセスを合理化し、新機能の開発を可能にし、最終的にはユーザーのためのよりダイナミックで相互接続されたデジタル体験の創造に貢献する。

今日のデジタル環境におけるAPIの重要性と成長は、脆弱性の悪用やAPIの誤用を求めるサイバー犯罪者の主要な標的となっている。 APIの悪用に成功すると、データ侵害、サービス中断、システムの侵害などの重大な結果が発生し、企業とその顧客に重大なリスクをもたらす可能性がある。 ウェブAPIトラフィックと攻撃の激化は明らかであり、ポストマンの最新のAPI現状レポートによると、APIセキュリティ関連のイベントは四半期ごと(またはそれ以上)に発生していると報告している企業は30%である。 Venture Beatはまた、APIの脆弱性により、世界中で年間$75億ドルの損失が発生していると見積もっている。

攻撃者がAPIを発見する前にAPIを検出して監視

Ponemon Instituteが最近実施した調査では、調査参加者の54%が、すべてのAPIを特定してカタログ化することが困難であると感じている。 ハイブリッドアプリケーションのランドスケープ全体にわたって、迅速なイノベーションの圧力は、文書化されていない、または適切なガバナンスプロセスの一部ではないAPIの作成につながり、組織は使用中および提供されているさまざまなAPIに対する制御を失うことになる。 そのため、APIを保護するには、攻撃者が行う前にAPIを発見する必要がある。見つからないものを保護することはできない。

「APIセキュリティは、多くの組織が提供するAPIや使用するAPIのインベントリを持っていないという事実によって複雑になっている。」

Gartner®、API Security: What You Need to Protect Your APIs(APIセキュリティ:APIを保護するために必要なこと)、Mark O’Neill、Dionisio Zumerle、Jeremy D’Hoinne、2023年1月13日。

Gartnerは、米国およびその他の国におけるGartner, Inc.および/またはその関連会社の登録商標およびサービスマークであり、許可を得てここで使用されている。 無断複写・転載を禁じます。

モバイルアプリケーションとWebアプリケーションは、開始するのに適している。 分析すべきその他の領域は、アプリケーション統合、開発中のAPI(まだ公開されていない)、組織が使用しているサードパーティAPIである。

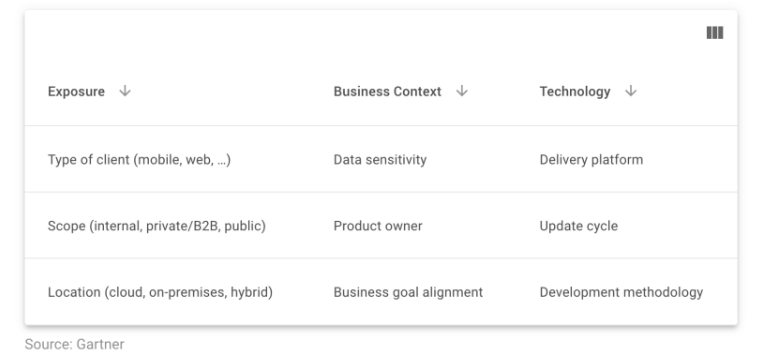

APIを発見したら、適切な分析と測定のためにそれらを分類する必要がある。 これには、APIトラフィックと使用パターン(異常なトラフィックスパイクや繰り返し要求など)の監視も含まれ、疑わしいアクティビティの早期検出が可能になる。 ガートナー社は、「2023 Gartner API Security: What You Need to Do to Protect Your APIs」レポートのカテゴリ分類に次の基準を使用することを推奨している。

APIセキュリティを強化するためのベストプラクティス

APIセキュリティを強化するためには、組織がAPIライフサイクルのすべてのフェーズにわたって継続的かつ包括的なセキュリティアプローチを採用することが不可欠である。 次の推奨事項を考慮する。

- 堅牢な認証および承認メカニズムの実装:堅牢な認証および承認メカニズムを適用することは、APIの悪用を防ぐための基本的なステップである。 強力なAPIキー管理を実装し、最小権限の原則を適用して、各APIキーが必要なリソースのみに制限されたアクセス権を持つようにする。 OAuth 2.0のような業界標準プロトコルを使用して、認証を安全に処理し、単純なAPIキーのみに依存することを回避する。

- レート制限を実装する:レート制限を実装することで、アプリケーションDDoS攻撃を軽減する。レート制限を実装することで、クライアントが特定の時間枠内に行うことができるリクエストの数を制限する。 この措置は、APIリクエストのフローを管理し、過負荷を防ぎ、正当なユーザーへのリソースの公平な割り当てを確保する一方で、悪用されるユーザーを阻止するのに役立つ。

- Web Application Firewalls (WAF)とAPI Gateways: Web Application and API Protection (WAAP)とAPIゲートウェイを活用することで、APIのセキュリティ体制とガバナンスを大幅に強化できる。 WAAPは着信API要求を検査し、事前定義されたセキュリティルールに基づいて潜在的に有害なトラフィックをフィルタリングしてアプリケーション攻撃(SQLiやRCEなど)を識別する。 APIゲートウェイは、クライアントとバックエンドサーバー間の仲介者として機能し、セキュリティの追加レイヤーを提供し、集中管理と監視を可能にする。

- 定期的なセキュリティ監査とペネトレーションテストの実施:定期的なセキュリティ監査とペネトレーションテストは、APIインフラストラクチャの脆弱性と弱点を特定するために不可欠である。 セキュリティ専門家と協力して、実際の攻撃をシミュレートし、セキュリティ対策の有効性を評価する。 特定された問題に迅速に対処し、システムの復元力を強化する。

Edgioの高度なAPIセキュリティ機能

EdgioのAPIセキュリティソリューションは、エンタープライズAPIを検出し、進化する脅威から保護する。 開発者のワークフローとシームレスに統合することで、アプリケーションのパフォーマンスを向上させ、リリース速度を加速する。

マイクロサービスやクラウドネイティブアーキテクチャにおけるAPIの急激な増加に伴い、多くの企業はAPIランドスケープを可視化できなくなっている。 Edgioは機械学習(ML)を使用してアプリケーショントラフィックパターンを検査し、APIエンドポイントの検出、管理、セキュリティを保証することでこの課題に対処している。

包括的なWebアプリケーションおよびAPI保護(WAAP)ソリューションの一部として提供されるEdgioのMLベースのAPIディスカバリ機能により、APIエンドポイントの簡単なオンボーディングと管理が可能になる。 一度オンボーディングされると、EdgioのAPI Securityは、暗号化、APIレート制限、その他の制御を含むAPIセキュリティ態勢を強化する複数の機能を提供し、一貫したセキュリティ慣行を確保し、不正アクセスやその他のAPI悪用のリスクを軽減する。

さらに、EdgioはAPIスキーマ検証を通じて肯定的なセキュリティモデルを提供し、不適切に指定されたAPIリクエストがブロックされるようにする。 これにより、SQLインジェクション、CMDインジェクション、ゼロデイ攻撃などの攻撃によるエラーや悪用を防止し、悪意のあるAPI呼び出しを除外してアプリケーションのパフォーマンスを保護する。

EdgioのDual WAAPの一部として、このソリューションは、DevSecOpsが監査モードで本番環境でAPIスキーマの変更を効率的にテストおよび検証できるようにする。 これにより、正当なトラフィックをブロックするリスクが減少し、迅速なテストとルール変更のネットワーク全体(60秒未満)の展開を可能にすることで脆弱性が発見された場合の平均解決時間(MTTR)が短縮される。

ラッピングアップ

APIが現代のソフトウェア開発において不可欠な役割を果たしているため、APIの悪用のリスクは日々増大している。 堅牢なセキュリティ対策を積極的に実装することで、組織はAPIの悪用を効果的に検出して軽減し、システムを保護し、機密データを悪意のある攻撃者から保護することができる。

APIの発見は、この防衛戦略の基本的なステップとなる。 APIディスカバリ(APIの識別とカタログ化のプロセス)は、組織が各APIに関連するセキュリティリスクを評価することを可能にする。 使用されているAPIの多様な範囲を理解することは、その後のセキュリティ対策の基礎を形成するために重要である。 エコシステム内のAPIを明確に理解していないと、組織は潜在的な脆弱性を見落とし、セキュリティ体制にギャップを生じる可能性がある。

次に、強力な認証、包括的な監視、レート制限、定期的なセキュリティ監査などの対策を含む、APIライフサイクルのすべてのフェーズにわたって継続的かつ包括的なセキュリティアプローチを採用することは、APIの整合性、可用性、および機密性を確保するために不可欠である。 脅威ランドスケープが進化するにつれて、セキュリティ戦略を常に警戒し、継続的に更新することは、APIの悪用に対する堅牢な防御を維持するために不可欠である。

高度なAPIセキュリティソリューションを提供しており、MLと統合機能を活用して、APIの悪用や新たな脅威に対する堅牢な保護を提供する。 Edgioがデジタルエコシステム全体を保護し、顧客の信頼を維持するためにどのように役立つかについては、セキュリティエキスパートにお問い合わせください。

Top Trends in Cybersecurity for 2024 |

Top Trends in Cybersecurity for 2024 |