Introdução

Na sequência da violação amplamente relatada da Okta, que impactou vários fornecedores, incluindo Cloudflare, BeyondTrust e 1Password, achamos que era necessário contribuir para a solução fornecendo acessibilidade a mais métodos para higienizar arquivos HAR. Esta ferramenta é lançada sob uma licença de código aberto, tornando-a disponível indefinidamente, garantindo a sua utilidade desde que os arquivos HAR sejam essenciais para as equipas de suporte.O que é um arquivo HAR?

Se não estiver familiarizado com os ficheiros HAR , abreviando para o Arquivo HTTP, eles são um registo das interações de um navegador da Web com um website. As equipas de suporte usam-nas para ajudar a diagnosticar problemas de experiência do cliente. Os ARQUIVOS HAR simplificam um processo que, de outra forma, seria desafiador e exigiria muito esforço manual para rastrear logs de diferentes redes, dispositivos e navegadores. Amplamente utilizado, uma pesquisa rápida no Google encontra cerca de 18 700 resultados para páginas de suporte que explicam como criar um ficheiro HAR. Cada ação que o navegador faz é capturada e armazenada em um arquivo HAR formatado em JSON, que captura informações incluindo cabeçalhos completos de solicitação/resposta, cargas úteis de conteúdo, informações de tempo (por exemplo, pesquisas de DNS) e muito mais. Mas, como acontece frequentemente na segurança, esta conveniência vem com um compromisso. Os ARQUIVOS HAR também contêm informações muito sensíveis, incluindo cookies e tokens de sessão.O que poderia um intruso fazer com um ficheiro HAR não higienizado?

A resposta curta é muito! Alguns dos riscos potenciais associados ao acesso não autorizado a um ficheiro HAR incluem:- Sequestro de sessão: Se o arquivo HAR contém tokens de sessão ou cookies sensíveis, um ator malicioso pode usar essas informações para sequestrar a sessão de um usuário, ganhando acesso não autorizado à sua conta.

- Exposição de dados: Informações pessoais, palavras-passe ou outros dados confidenciais trocados entre o cliente e o servidor podem ser expostos, fornecendo informações valiosas para roubo de identidade ou outras atividades maliciosas.

- Reconhecimento: As informações detalhadas num ficheiro HAR podem ser usadas para fins de reconhecimento, ajudando os atacantes a compreender a estrutura e as vulnerabilidades de uma aplicação web. Esta informação pode ajudar no planeamento de ataques mais direcionados, ataques XSS ou outras formas de ataques de injeção.

- Exposição à privacidade: Os ARQUIVOS HAR podem capturar o comportamento de navegação de um usuário, incluindo URLs visitados. Nas mãos erradas, esta informação pode ser usada para violações de privacidade ou ataques de phishing direcionados.

Apresentamos o Higienizador HAR de Edgio

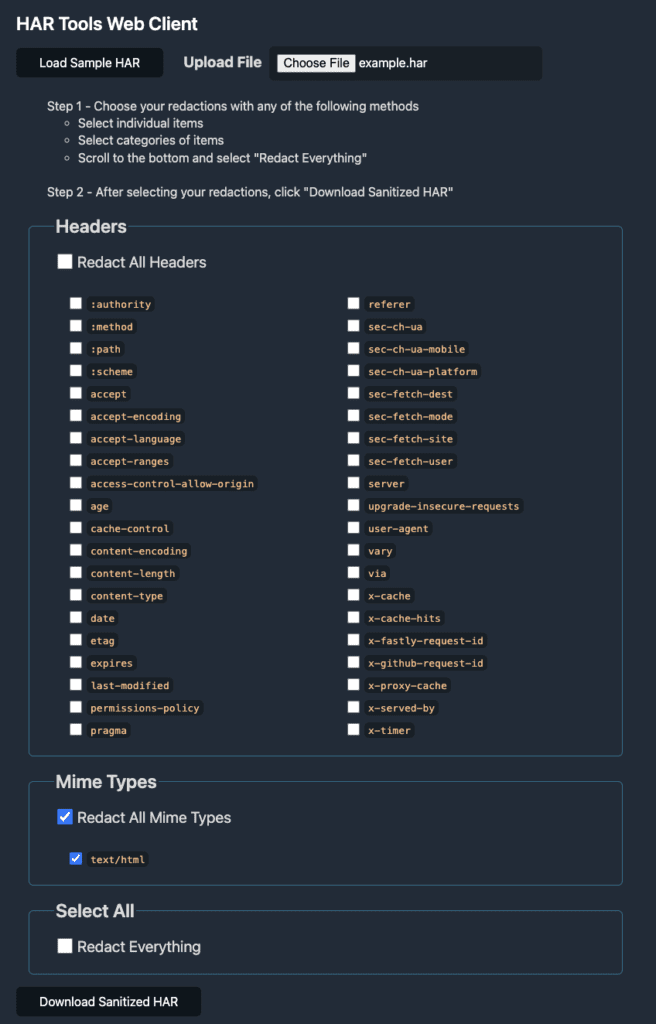

Se você vai enviar um arquivo HAR para alguém (você está tendo um problema com um site ou aplicativo), ou se você pretende recebê-los (você tem uma equipe de suporte), Edgio construiu um Higienizador HAR para remover todas as informações confidenciais dos arquivos HAR.

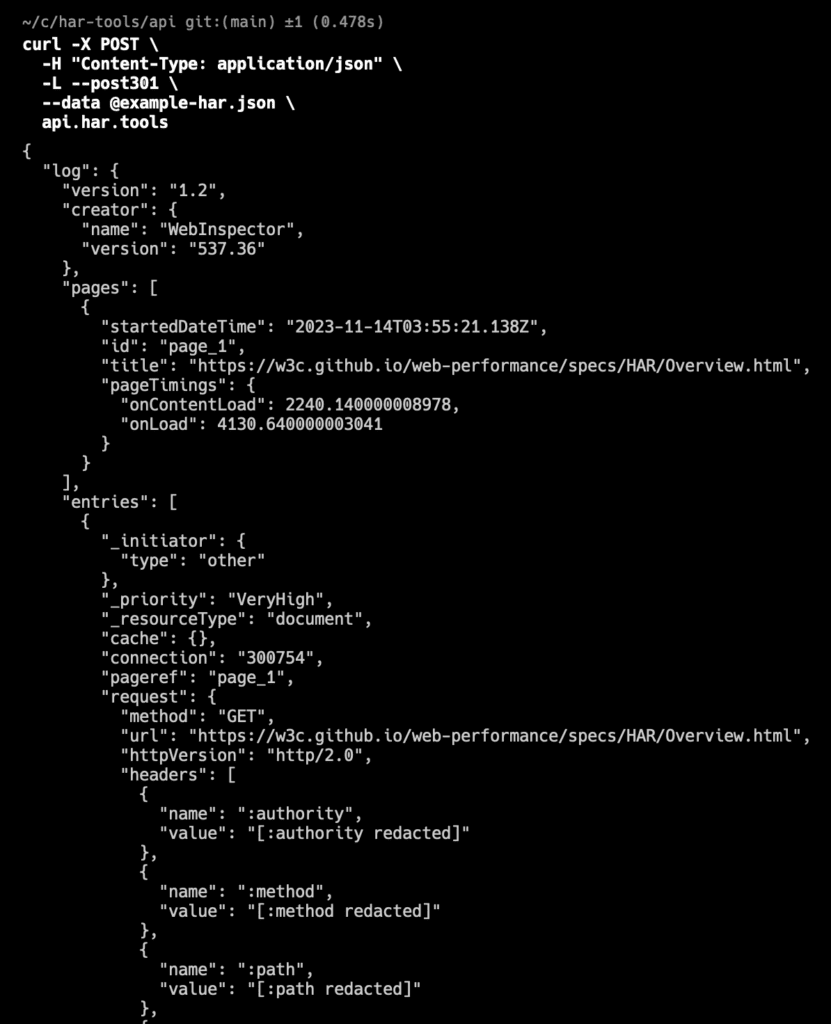

O código fornece várias opções de implementação para se adaptarem a diferentes casos de uso e fluxos de trabalho. Você pode implantar o higienizador localmente, em sua própria instância da web, ou até mesmo configurar um fluxo de trabalho automatizado que higieniza arquivos via API. Esta última opção funciona bem se a sua equipa de suporte estiver a executar o ServiceNow ou outra plataforma de automação de fluxo de trabalho e receber ficheiros HAR regularmente.

Recomendações adicionais

Embora a necessidade de sanitização ao recolher ou enviar ficheiros HAR deva ser um passo essencial para qualquer processo de resolução de problemas, estamos a assumir que muitas organizações provavelmente ainda estão sentadas em ficheiros HAR antigos. Mesmo que os tokens de sessão tenham vencido há muito tempo, os arquivos HAR podem conter muitas informações confidenciais que os maus atores adorariam ter as mãos. Para evitar problemas de conformidade e diminuir o risco de uma violação de dados, certifique-se de que a eliminação de ficheiros HAR faz parte do processo de suporte e elimina quaisquer ficheiros antigos o mais rapidamente possível.

Conclusão

Na Edgio, estamos a tentar tornar a Internet um lugar mais seguro e esperamos que a ferramenta seja útil.

Impulsionando mais de 4% do tráfego global de internet, Edgio emprega tecnologia proprietária para detetar e mitigar ameaças em evolução, incluindo zero dias. Para saber mais sobre o nosso premiado aplicativo holístico da Web e proteção de API (WAAP), entre em contato com nossos especialistas em segurança.