O que é um arquivo HAR?

Benefícios e riscos do arquivo de arquivo de HTTP explicados

Descubra arquivos HAR, seus insights de desempenho na web e práticas seguras de manipulação para mitigar riscos potenciais. Explore o nosso guia.

Conteúdo

Páginas relacionadas

- O que são os Serviços de Segurança Geridos?

- O que é um WAF gerido?

- Benefícios da Segurança Gerida

- O que é a Inteligência de Ameaças?

- Serviços Geridos vs SOC

- O que é a Detecção e Resposta Geridos (MDR)?

- Equipas de especialistas vs soluções automatizadas

- Como é que os Serviços de Segurança Geridos Edgio são melhores?

- O que é um arquivo HAR?

Bem-vindo à nossa página do Centro de Aprendizagem nos ficheiros HAR! HAR, ou Arquivo HTTP, é um formato de arquivo usado para gravar interações de navegador da web e analisar o desempenho de páginas da web. neste artigo, vamos rever o que são ficheiros HAR, o seu significado, os potenciais riscos de segurança, e como podem ser uma ferramenta valiosa para programadores web e analistas de desempenho.

Os ARQUIVOS HAR (Arquivo de HTTP) desempenham um papel crucial no desenvolvimento da web, bem como como como podem ser usados para diagnosticar problemas e otimizar o desempenho da web.

O que é um arquivo HAR?

Um arquivo HAR, ou arquivo de formato de arquivo HTTP, é um log formatado em JSON das interações de um navegador da web com um site. Ele grava todas as solicitações enviadas e respostas recebidas, o tempo necessário para carregar recursos (como HTML, CSS, arquivos JavaScript e imagens), e detalhes sobre cabeçalhos, conteúdo corporal e endpoints do servidor. Esta informação é crucial para compreender o desempenho da web e identificar problemas.

Como são gerados

Os arquivos de arquivo HTTP são gerados pelas ferramentas de desenvolvimento de navegadores da web. A maioria dos navegadores modernos, como o Chrome, o Firefox e o Safari, permitem que os desenvolvedores exportem esses arquivos de suas ferramentas de monitoramento de rede. Esses arquivos fornecem um instantâneo da atividade do navegador, capturando informações detalhadas sobre cada solicitação e resposta da web.

A importância dos arquivos HAR no Desenvolvimento Web

-

Análise de Desempenho : Eles são fundamentais na análise do desempenho de aplicações web. Ajudam a identificar recursos de carregamento lento, gargalos nas solicitações de rede e tempos gerais de carregamento de páginas.

-

Depuração : Os desenvolvedores usam esses arquivos para depurar problemas em aplicativos da web. Ao examinar a sequência de pedidos e respostas da rede, é mais fácil identificar onde estão a ocorrer problemas.

-

Otimização do carregamento de recursos : A análise de arquivos HAR pode levar a melhores estratégias para o carregamento de recursos, como otimizar o tamanho dos arquivos, implementar o armazenamento em cache ou modificar a ordem do carregamento de recursos.

-

Avaliações de segurança : Também podem ser usadas para rever cabeçalhos de segurança e cookies usados pelo website, contribuindo para avaliações de segurança de aplicações web.

A analisar ficheiros HAR

Para analisar um arquivo HAR, você pode usar várias ferramentas disponíveis online, ou pode inspecionar manualmente o arquivo se estiver confortável com o formato JSON. Essas análises podem revelar insights sobre como melhorar o desempenho do site e a experiência do usuário.

Riscos potenciais de segurança para usar arquivos HAR

Embora os arquivos HAR sejam incrivelmente úteis, é importante lidar com eles com cuidado, pois podem conter informações confidenciais, como dados pessoais, tokens de segurança ou outros detalhes privados.

O que poderia um intruso fazer com um ficheiro HAR não higienizado?

A resposta curta é muito! Alguns dos riscos potenciais associados ao acesso não autorizado incluem:

- Sequestro de sessão: Se o arquivo contém tokens de sessão ou cookies sensíveis, um ator malicioso pode usar essas informações para sequestrar a sessão de um usuário, ganhando acesso não autorizado à sua conta.

- Exposição aos dados : Podem ser expostas informações pessoais, palavras-passe ou outros dados confidenciais trocados entre o cliente e o servidor, fornecendo informações valiosas para roubo de identidade ou outras atividades maliciosas.

- Reconhecimento: As informações detalhadas num ficheiro de arquivo HTTP podem ser usadas para fins de reconhecimento, ajudando os invasores a compreender a estrutura e as vulnerabilidades de uma aplicação web. Esta informação pode ajudar no planeamento de ataques mais direcionados, ataques XSS ou outras formas de ataques de injeção.

- Exposição à privacidade: Os arquivos HAR podem capturar o comportamento de navegação de um usuário, incluindo URLs visitados. Nas mãos erradas, esta informação pode ser usada para violações de privacidade ou ataques de phishing direcionados.

Se um mau ator fosse capaz de colocar as mãos num ficheiro gerado por um administrador de website ou pessoal de segurança, poderia causar estragos no seu site ou aplicação. Através de um hijack de sessão bem-sucedido, um atacante com privilégios de administrador pode reduzir a limitação da taxa para tornar um site mais suscetível a ataques DDoS, modificar as configurações de gestão de bots para bloquear bots legítimos como o Google e prejudicar o SEO (e a receita), ou até mesmo excluir o seu site. Há muitas possibilidades negativas, mas também há passos que podem tomar para reduzir o risco.

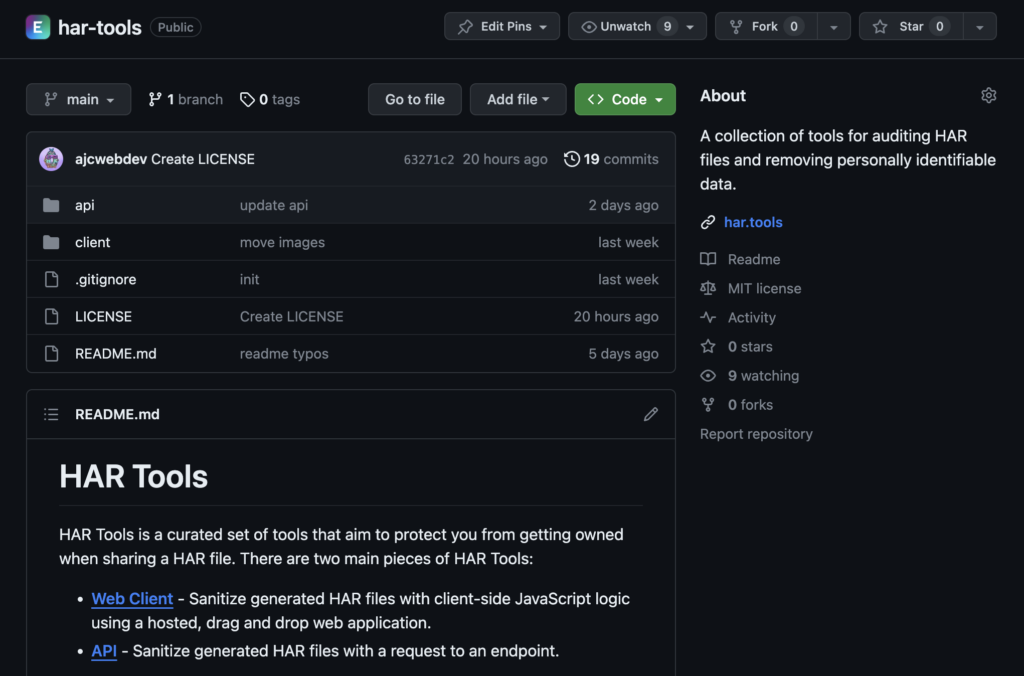

Mitigar os riscos – Edgio HAR File Sanitizer Tool

Edgio construiu uma ferramenta de higienização de arquivos Har para ajudar a remover dados potencialmente confidenciais de arquivos HAR. Se você vai enviar um desses arquivos para alguém ( está tendo um problema com um site ou aplicativo) ou se você pretende recebê-los (você tem uma equipe de suporte), o Edgio criou um HAR Sanitizer para remover todas as informações sativas dos arquivos HAR

Melhoria contínua

Arquivos de arquivo de HTTP são uma ferramenta valiosa para desenvolvedores web e analistas de desempenho. Eles fornecem uma riqueza de dados que podem ser usados para otimizar o desempenho do site, depurar problemas e melhorar a experiência do usuário.

Os riscos inerentes associados aos ficheiros HAR sublinham a importância da higienização meticulosa e do uso prudente. Ao tomar medidas proativas para remover dados confidenciais e adotar as melhores práticas, indivíduos e organizações podem efetivamente mitigar vulnerabilidades de segurança e proteger seus ativos digitais.

Tem perguntas?

Entendemos que isso é muito a ter em conta. Se você tiver alguma dúvida ou precisar de mais esclarecimentos, sinta-se à vontade para entrar em contato. A nossa equipa está aqui para garantir que tem todo o conhecimento e ferramentas de que precisa para o seu sucesso online. Clique aqui para falar com um especialista.

Tópicos em destaque

Últimas ameaças de segurança cibernética 2023