Las interfaces de programación de aplicaciones (API) sirven como puente entre diferentes aplicaciones de software, lo que les permite comunicarse y compartir datos sin problemas. Definen los métodos y protocolos de cómo deben interactuar los componentes de software, permitiendo a los desarrolladores integrar diversos sistemas y funcionalidades.

Las API son cruciales en los ecosistemas tecnológicos modernos porque empoderan a las empresas para mejorar la eficiencia, fomentar la innovación y ampliar su alcance digital. Al facilitar la interoperabilidad entre diversas aplicaciones, las API agilizan los procesos, permiten el desarrollo de nuevas características y, en última instancia, contribuyen a la creación de experiencias digitales más dinámicas e interconectadas para los usuarios.

La creciente importancia y el crecimiento de las API en el panorama digital actual las ha convertido en un objetivo principal para los ciberdelincuentes que buscan explotar vulnerabilidades y hacer un uso indebido de las API. La explotación exitosa de API puede llevar a graves consecuencias, como filtraciones de datos, interrupciones del servicio y sistemas comprometidos, lo que plantea riesgos significativos para las empresas y sus clientes. La escalada en el tráfico y los ataques de API web es evidente, con el último informe State of API de Postman que muestra que el 30% de las empresas reportan eventos relacionados con la seguridad de API ocurren trimestralmente (o más). Venture Beat también estima que las vulnerabilidades de API cuestan a las empresas 75 mil millones de dólares anuales en todo el mundo.

Descubre y monitorea tus API antes de que los atacantes las descubran

En una encuesta reciente realizada por el Ponemon Institute, el 54% de los participantes de la encuesta encuentran un desafío identificar y catalogar todas las API. Las presiones de la rápida innovación, a través de entornos de aplicaciones híbridas, a menudo conducen a la creación de API que no están documentadas o forman parte de ningún proceso de gobernanza adecuado, lo que lleva a las organizaciones a perder el control sobre la diversa gama de API en uso y que se ofrecen. Por lo tanto, para proteger tus API, primero necesitas descubrirlas antes de que tus atacantes lo hagan: No puedes asegurar lo que no encuentras.

“La seguridad de las API se complica por el hecho de que muchas organizaciones no tienen un inventario de las API que proporcionan, o las API que utilizan”.

Gartner®, API Security: Lo que debes hacer para proteger tus API, Mark O’Neill; Dionisio Zumerle; Jeremy D’Hoinne, 13 de enero de 2023.

GARTNER es una marca registrada y marca de servicio de Gartner, Inc. Y/o sus filiales en los Estados Unidos e internacionalmente y se utiliza aquí con permiso. Todos los derechos reservados.

Las aplicaciones móviles y web son un buen lugar para empezar. Otras áreas a analizar son la integración de aplicaciones, las API en desarrollo pero aún no publicadas, y cualquier API de terceros que utilice su organización.

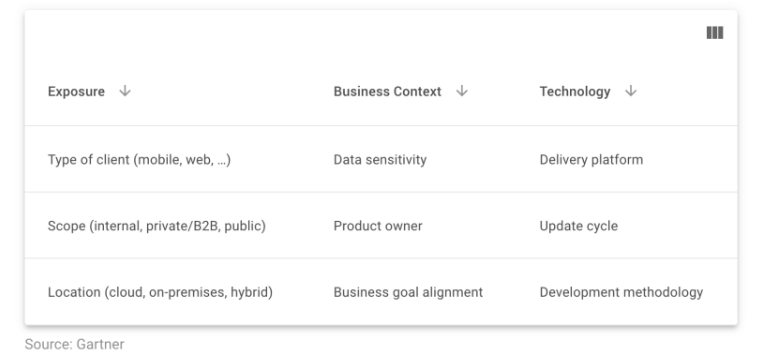

Una vez que hayas descubierto tus API, debes categorizarlas para un análisis y medición adecuados. Esto también incluye monitorear el tráfico de la API y los patrones de uso (picos de tráfico anómalos y solicitudes repetitivas, por ejemplo) para la detección temprana de actividades sospechosas. Gartner sugiere utilizar los siguientes criterios para la categorización en el informe de seguridad de la API de Gartner de 2023: Qué debe hacer para proteger sus API:

Mejores prácticas para mejorar la seguridad de API

Para reforzar la seguridad de las API, es esencial que su organización adopte un enfoque de seguridad continuo y holístico en todas las fases del ciclo de vida de las API. Considere las siguientes recomendaciones:

- Implementar mecanismos robustos de autenticación y autorización: Aplicar mecanismos robustos de autenticación y autorización es un paso fundamental para prevenir el abuso de API. Implemente una gestión de claves API sólida y aplique el principio de privilegios mínimos, asegurando que cada clave API tenga acceso limitado solo a los recursos necesarios. Utilice protocolos estándar de la industria como OAuth 2,0 para manejar la autorización de forma segura y evitar depender únicamente de claves API simples.

- Implementar limitación de velocidad: Mitigue los ataques DDoS de aplicaciones implementando limitación de velocidad, que restringe el número de solicitudes que un cliente puede realizar dentro de un período de tiempo específico. Esta medida ayuda a gestionar el flujo de solicitudes de API, evitando la sobrecarga y garantizando una asignación justa de recursos a los usuarios legítimos, al tiempo que desalienta los abusivos.

- Utilice los firewalls de aplicaciones web (WAF) y las puertas de enlace API: Aprovechar la protección de aplicaciones web y API (WAAP) y las puertas de enlace API pueden mejorar significativamente la postura y el gobierno de la seguridad de las API. Los WAAP inspeccionan las solicitudes de API entrantes, filtrando el tráfico potencialmente dañino en función de reglas de seguridad predefinidas para identificar ataques de aplicaciones (por ejemplo, SQLi y RCE). Los gateways API actúan como intermediarios entre los clientes y los servidores backend, proporcionando una capa adicional de seguridad y permitiendo el control y la supervisión centralizados.

- Realice auditorías de seguridad y pruebas de penetración periódicas: Las auditorías de seguridad y las pruebas de penetración periódicas son fundamentales para identificar vulnerabilidades y debilidades en su infraestructura de API. Contacte a expertos en seguridad para simular ataques del mundo real y evaluar la efectividad de sus medidas de seguridad. Aborde cualquier problema identificado con prontitud para reforzar la resiliencia de sus sistemas.

Capacidades avanzadas de seguridad API de Edgio

La solución de seguridad API de Edgio descubre y protege las API empresariales de las amenazas en evolución. Al integrarse sin problemas con los flujos de trabajo de los desarrolladores, mejora el rendimiento de las aplicaciones y acelera la velocidad de lanzamiento.

Con el crecimiento exponencial de las API en los microservicios y las arquitecturas nativas de la nube, muchas empresas carecen de visibilidad en su entorno de API. Edgio aborda este desafío mediante el uso de aprendizaje automático (ML) para inspeccionar los patrones de tráfico de aplicaciones, garantizando el descubrimiento, la administración y la seguridad de los puntos finales de API.

Entregadas como parte de una solución holística de protección de aplicaciones web y API (WAAP), las capacidades de detección de API con tecnología ML DE Edgio permiten una fácil incorporación y administración de puntos de conexión API. Una vez incorporado, API Security de Edgio proporciona múltiples capacidades que fortalecen la postura de seguridad de la API, incluyendo la aplicación del cifrado, la limitación de la tasa de API y otros controles, lo que garantiza prácticas de seguridad consistentes y reduce el riesgo de acceso no autorizado y otras formas de abuso de API.

Además, Edgio ofrece un modelo de seguridad positivo a través de la validación de esquemas de API, asegurando que las solicitudes de API especificadas incorrectamente sean bloqueadas. Esto evita errores y explotación de ataques como inyección SQL, inyección CMD e incluso ataques de día cero, mientras que también filtra llamadas maliciosas a API para proteger el rendimiento de las aplicaciones.

Como parte del Dual WAAP de Edgio, la solución permite a DevSecOps probar y validar los cambios de esquema de API en la producción de manera eficiente en un modo de auditoría. Esto disminuye el riesgo de bloquear el tráfico legítimo y acelera el tiempo medio de resolución (MTTR) cuando se descubre una vulnerabilidad al habilitar pruebas rápidas, así como la implementación de cambios de reglas en toda la red (en menos de 60 segundos).

Terminación

A medida que las API siguen desempeñando un papel integral en el desarrollo de software moderno, el riesgo de abuso de API crece cada día. Mediante la implementación proactiva de medidas de seguridad sólidas, las organizaciones pueden detectar y mitigar eficazmente el abuso de API, salvaguardando sus sistemas y protegiendo los datos confidenciales de actores maliciosos.

Descubrir APIs se convierte en un paso fundamental en esta estrategia de defensa. El descubrimiento de API, el proceso de identificación y catalogación de API, permite a las organizaciones evaluar los riesgos de seguridad asociados con cada API. Comprender la diversa gama de API en uso es crucial, ya que constituye la base para las medidas de seguridad posteriores. Sin una comprensión clara de las API en el ecosistema, las organizaciones pueden pasar por alto posibles vulnerabilidades, creando lagunas en su postura de seguridad.

A continuación, la adopción de un enfoque de seguridad continuo y holístico en todas las fases del ciclo de vida de las API, con medidas que incluyen autenticación sólida, monitoreo integral, limitación de velocidad y auditorías de seguridad periódicas, es esencial para garantizar la integridad, disponibilidad y confidencialidad de las API. A medida que evoluciona el panorama de amenazas, mantenerse alerta y actualizar continuamente sus estrategias de seguridad es vital para mantener una defensa sólida contra el abuso de API.

Edgio ofrece una solución avanzada de seguridad de API, que aprovecha EL ML y las funciones integradas para proporcionar una protección sólida contra el abuso de API y las amenazas emergentes. Hable hoy con uno de nuestros expertos en seguridad para descubrir cómo Edgio puede ayudar a proteger todo su ecosistema digital y mantener la confianza de sus clientes.